IoT Sentinel — Primeiro Scan: Descobrindo Devices na Sua Rede

IoT Sentinel — Primeiro Scan: Descobrindo Devices na Sua Rede

Este post é o quarto de uma série de oito partes sobre o IoT Sentinel. Aqui mostro como descobrir devices na sua rede usando o scanner integrado.

- Parte 1 — O Caos dos Dispositivos IoT

- Parte 2 — Instalação e Setup

- Parte 3 — Locais, Redes e VLANs

- Parte 4 — Primeiro Scan (você está aqui)

- Parte 5 — Registrando e Organizando

- Parte 6 — Credenciais e Channels

- Parte 7 — Monitoramento Real-Time

- Parte 8 — Dashboard, Network Map e Backup

O que é nmap (e por que você não precisa se preocupar)

Se você já mexeu com redes, provavelmente já ouviu falar do nmap. Ele é a ferramenta de scan de rede mais usada no mundo — open source, mantida há mais de 25 anos, e presente no toolkit de praticamente todo sysadmin e pentester que existe. Basicamente, o nmap envia pacotes para endereços de rede e analisa as respostas para descobrir quais hosts estão online, quais portas estão abertas, qual sistema operacional está rodando, e por aí vai.

A boa notícia: você não precisa saber nada disso para usar o Sentinel. O scanner integrado usa o nmap internamente via python-nmap, mas toda a complexidade fica escondida atrás de um botão na interface. Você não precisa instalar o nmap no seu host, não precisa decorar flags de linha de comando, e não precisa interpretar output cru em terminal.

E antes que alguém pergunte: um scan de rede não é algo invasivo. É o equivalente digital de bater na porta de cada apartamento do prédio e perguntar “tem alguém aí?”. O Sentinel não tenta explorar vulnerabilidades, não força senhas, não acessa nenhum serviço. Ele só descobre o que está conectado e quais portas estão respondendo.

Uma observação importante sobre ambientes: se você está rodando o Sentinel no Docker Desktop (Windows ou macOS), o scanner opera em modo mock automaticamente. Isso significa que ele gera dados fictícios para que você possa testar toda a interface sem precisar de acesso real à rede. Para scan real com nmap de verdade, você precisa rodar em Linux com network_mode: host no docker-compose — como explicado no post de instalação.

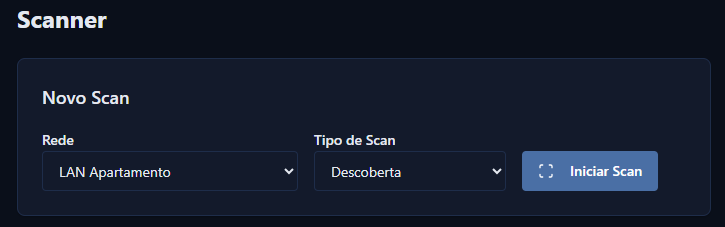

Disparando seu primeiro scan

Com seu local e sua rede já configurados (se você seguiu a Parte 3), o processo é direto:

- Navegue até Locais no menu lateral

- Selecione o local onde está a rede que você quer escanear

- Clique na rede (por exemplo,

192.168.1.0/24) - Clique no botão de Discovery Scan

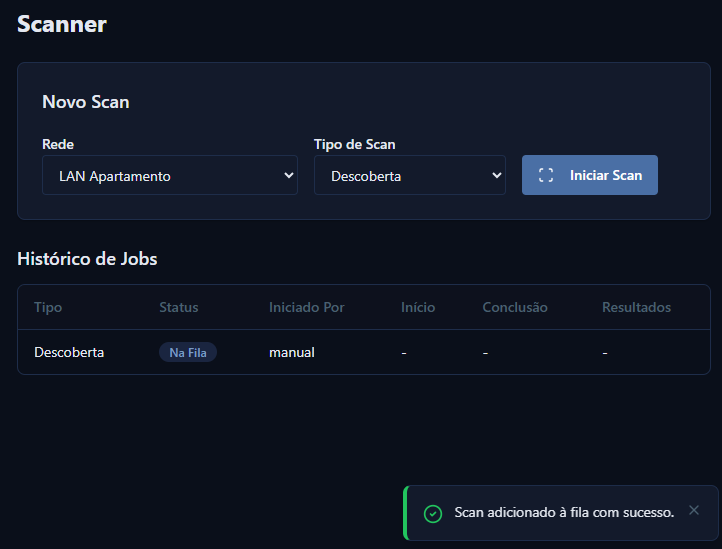

O Sentinel vai disparar um job de scan e você verá o status mudar de queued para running. Dependendo do tamanho da sua rede, o scan pode levar de alguns segundos a um par de minutos. Uma sub-rede /24 típica (254 hosts possíveis) costuma completar em menos de 60 segundos.

Existem dois tipos principais de scan que você vai usar no dia a dia:

- Discovery: o scan completo. Usa

-sn -sVcom scripts de NetBIOS para resolver hostnames. Descobre novos dispositivos, identifica vendors, detecta serviços em portas abertas. Timeout de 30 segundos por host. - Status Check: um ping sweep rápido. Usa

-sncom timeout de 10 segundos por host. Só verifica quem está online e quem não está — sem detecção de serviços. Ideal para atualizar o status da rede sem o overhead de um scan completo.

O sistema tem rate limiting embutido para evitar sobrecarga: apenas um scan por vez por rede, e um cooldown de 60 segundos entre scans consecutivos na mesma rede. Se você tentar disparar um scan enquanto outro está rodando ou dentro do período de cooldown, vai receber um erro explicando quanto tempo falta.

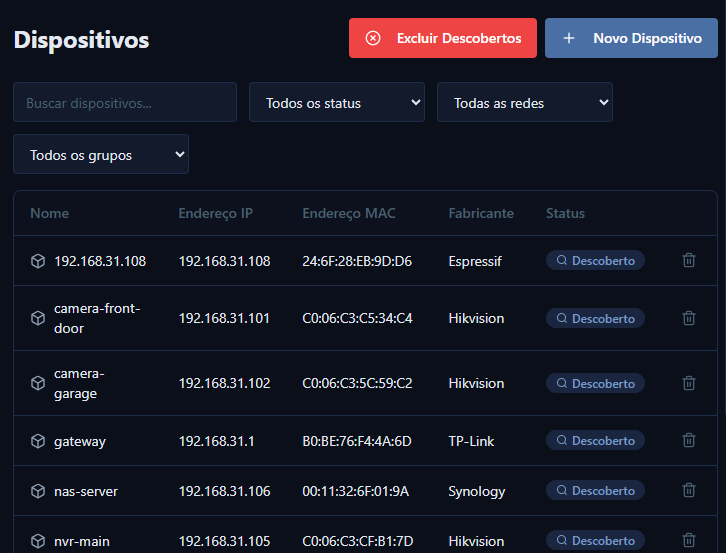

Entendendo os resultados

Quando o scan completa, você recebe uma notificação via toast na interface. Os dispositivos descobertos aparecem na lista da rede.

Para cada dispositivo encontrado, o Sentinel coleta:

-

MAC address: o identificador de hardware do dispositivo. Esse é o dado mais importante para o Sentinel, porque o MAC não muda quando o DHCP reatribui IPs. Se amanhã o seu roteador resolver dar um IP diferente para a sua lâmpada inteligente, o Sentinel ainda vai reconhecê-la pelo MAC. É assim que ele rastreia dispositivos de forma confiável mesmo em redes com DHCP dinâmico.

-

IP address: o endereço de rede atual. Útil para acessar o dispositivo, mas potencialmente temporário dependendo da sua configuração de DHCP.

-

Hostname: o nome do dispositivo na rede. O Sentinel tenta resolver via DNS primeiro e, se não encontrar, faz fallback para NetBIOS — aquele protocolo de nomes que o Windows usa. Nem todo dispositivo responde com hostname, mas quando responde, facilita muito a identificação.

-

Vendor: o fabricante do dispositivo, detectado a partir do prefixo do MAC address (os três primeiros octetos). O scanner usa uma base OUI para fazer o lookup. Então quando você vê “Espressif” sabe que é um ESP32/ESP8266, “Raspberry Pi Foundation” é auto-explicativo, “TP-Link” provavelmente é um roteador ou repetidor.

-

OS: o sistema operacional detectado, quando possível. Nem sempre disponível — depende de como o dispositivo responde aos probes do nmap.

-

Ports: portas de rede abertas com o serviço identificado. 22 é SSH, 80 é HTTP, 443 é HTTPS, 1883 é MQTT, 8080 é geralmente alguma interface web alternativa. Saber quais portas um dispositivo expõe é fundamental para entender o que ele faz e qual superfície de ataque ele apresenta.

Discovered: o primeiro status

Todos os dispositivos encontrados pelo scan aparecem com o status discovered. Isso significa que o Sentinel sabe que eles existem na rede, mas você ainda não fez nada com essa informação.

Esse comportamento é intencional. O objetivo do scan é a descoberta automática — o Sentinel varre a rede, encontra tudo que está conectado, e apresenta para você. Sem intervenção manual, sem necessidade de cadastrar dispositivos um a um antes de poder monitorá-los.

A partir daqui, o próximo passo é organizar: dar nomes descritivos, categorizar por tipo, agrupar por cômodo ou função. Dispositivos que você reconhece viram “registered”, e qualquer coisa que aparecer em scans futuros que não esteja registrada vai levantar um alerta. Mas isso é assunto para o próximo post.

Próximo passo

Com os dispositivos descobertos, é hora de organizar sua rede. No próximo post, mostro como registrar, nomear e categorizar cada device para que o Sentinel possa monitorá-los de forma inteligente.